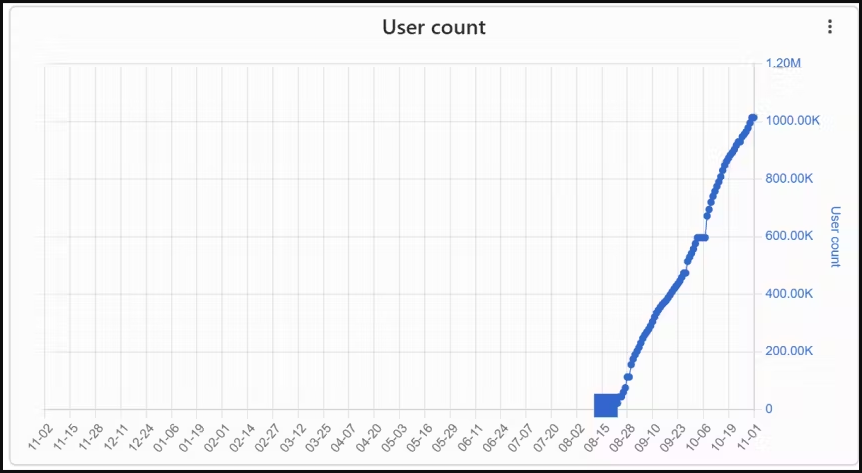

Tiga ekstensi Chrome berbahaya yang menyamar sebagai VPN dipasang secara paksa sebanyak 1,5 juta kali, menimbulkan kekhawatiran besar terhadap keamanan pengguna. Ekstensi-ekstensi ini, yaitu netPlus (1 juta instalasi), netSave, dan netWin (500.000 instalasi), ternyata merupakan pembajak browser, alat peretas cashback, dan pencuri data. Ekstensi-ekstensi berbahaya ini disebarkan melalui installer yang tersembunyi dalam salinan bajakan dari permainan video populer dan didistribusikan melalui situs torrent.

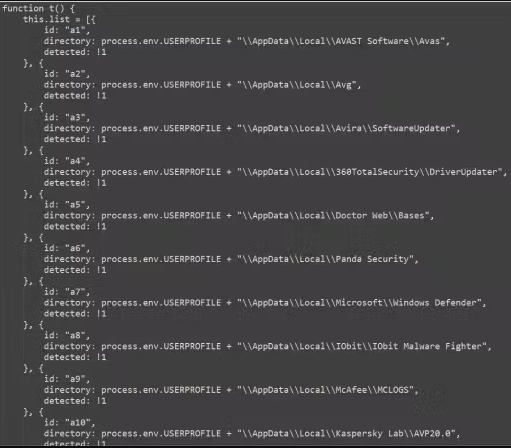

ReasonLabs menemukan ekstensi-ekstensi berbahaya ini dan memberi tahu Google, yang menyebabkan penghapusan mereka dari Chrome Web Store. Kampanye ini tampaknya ditargetkan pada pengguna berbahasa Rusia, karena sebagian besar infeksi terjadi di Rusia dan negara-negara seperti Ukraina, Kazakhstan, dan Belarus. Installer berbahaya ini, sebuah aplikasi elektron berukuran antara 60MB dan 100MB, memeriksa produk antivirus di komputer yang terinfeksi dan kemudian menanamkan ekstensi-ekstensi berbahaya pada browser yang terkena.

Pemasangan ekstensi VPN dilakukan secara otomatis dan dipaksa, terjadi pada tingkat registri, dan tidak melibatkan pengguna atau memerlukan tindakan apa pun dari pihak korban. Jenis pemasangan paksa ini merupakan ancaman serius terhadap keamanan pengguna, karena ekstensi-ekstensi tersebut berpotensi mencuri data sensitif dan mengorbankan privasi online mereka. Penting bagi pengguna untuk berhati-hati saat mengunduh dan menginstal perangkat lunak, terutama dari sumber-sumber yang tidak terpercaya, untuk menghindari menjadi korban kampanye berbahaya seperti ini.

Installing ekstensi VPN palsu

ReasonLabs telah mengungkap ancaman keamanan yang signifikan yang melibatkan lebih dari seribu file torrent berbeda yang dirancang untuk mengirimkan file installer berbahaya. Installer ini, diklasifikasikan sebagai aplikasi elektron dan berukuran antara 60MB hingga 100MB, bertanggung jawab untuk menginstal ekstensi VPN secara otomatis dan paksa pada tingkat registri. Menariknya, proses instalasi ini tidak memerlukan interaksi pengguna dan tidak memicu tindakan apa pun dari korban.

Setelah berhasil diinstal, installer berbahaya menilai mesin terinfeksi untuk produk antivirus sebelum menempatkan netSave di Google Chrome dan netPlus di Microsoft Edge, memastikan cakupan yang komprehensif di berbagai browser. Untuk meningkatkan tampilan legalitas, ekstensi berbahaya ini menyertakan antarmuka pengguna VPN yang realistis dengan beberapa fungsi dan pilihan langganan berbayar.

Melihat lebih dekat pada kode, terungkap bahwa ekstensi-ekstensi ini memiliki akses luas ke berbagai fungsionalitas browser, termasuk “tabs,” “storage,” “proxy,” “webRequest,” dan lainnya. Yang mencolok, izin ‘offscreen’ dieksploitasi, memungkinkan malware untuk menjalankan skrip melalui API Offscreen, secara diam-diam berinteraksi dengan Model Objek Dokumen (DOM) halaman web saat ini.

Akses yang luas ke DOM ini memberikan ekstensi kemampuan untuk mencuri data sensitif pengguna, melakukan pembajakan penjelajahan, memanipulasi permintaan web, dan bahkan menonaktifkan ekstensi lain yang terinstal di browser. Salah satu taktik yang mencolok yang digunakan oleh malware adalah menonaktifkan dengan sengaja ekstensi cashback dan kupon pesaing pada perangkat yang terinfeksi, mengalihkan keuntungan ke para penyerang.

ReasonLabs mengidentifikasi lebih dari 100 ekstensi cashback yang ditargetkan, termasuk yang terkenal seperti Avast SafePrice, AVG SafePrice, Honey: Automatic Coupons & Rewards, dan lainnya. Komunikasi antara ekstensi berbahaya dan server kontrol (C2) melibatkan pertukaran data terkait instruksi, perintah, identifikasi korban, dan eksfiltrasi data sensitif.

Laporan ini menekankan risiko keamanan yang meresahkan yang terkait dengan ekstensi browser web, banyak di antaranya menggunakan teknik pengaburan untuk menyembunyikan perilaku mereka. Sebagai tindakan pencegahan, pengguna disarankan untuk secara teratur mengaudit ekstensi browser mereka, memeriksa adanya aktivitas mencurigakan, dan tetap terinformasi melalui ulasan di Chrome Web Store untuk laporan potensial tentang perilaku berbahaya.

Sumber :

https://cyber.vumetric.com/security-news/2023/12/22/fake-vpn-chrome-extensions-force-installed-1-5-million-times/

https://www.reddit.com/r/cybersecurity/comments/18pmitf/fake_vpn_chrome_extensions_forceinstalled_15/

https://www.reddit.com/r/vpns/comments/18qc203/fake_vpn_chrome_extensions_forceinstalled_15/

https://www.bleepingcomputer.com/news/security/fake-vpn-chrome-extensions-force-installed-15-million-times/

https://greatis.com/unhackme/help/news/three-malicious-chrome-vpn-extensions-discovered-combining-1-5-million-downloads.htm

https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEiJ6UtgD-B46TDbn73whEmidsxY4AZ_CH0WpnFeE48Kn9J053T5l7oCPy0VjDTD4rnFjmyUWL043z0Hb_jcN9Ta6pkOz7mzAQIvAbmMVIxqmalVxfY7RZeuM335PX5Dr229VTfgNR1ERrRlwSHePIWs0b5DMaZUXm027oTEN9Km1W9tQr_f_7ZFyYr_4eMK/s1024/chrome.jpeg